皆様、こんにちは。

ダイワボウ情報システム Nutanix担当の及川です。

今回はFlow Virtual Networking(FVN)を有効化したNC2について、手動デプロイの検証を行いました。

その内容を基に概要編としてご紹介します。

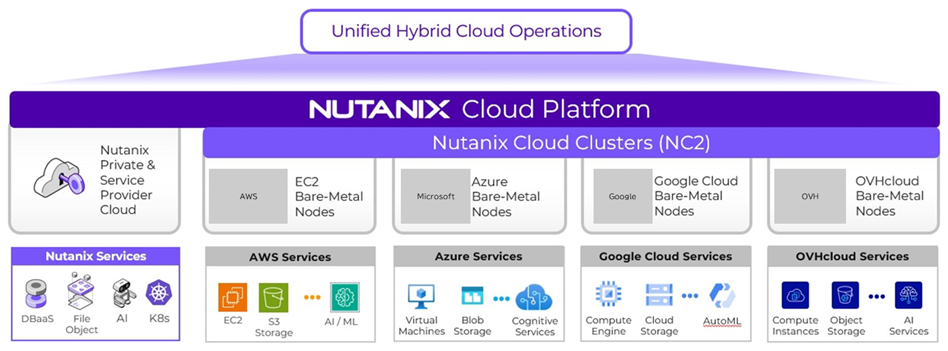

NC2について

AWSやAzureなど様々なクラウド上のベアメタルインスタンス上に、NutanixのNCIを展開し、ハイブリッドマルチクラウド環境を実現するソリューションです。

VMware Cloud on AWSがVMwareの管理環境上に展開されるのに対し、NC2 on AWSはユーザー専用のAWS環境に直接展開できる点が特長です。

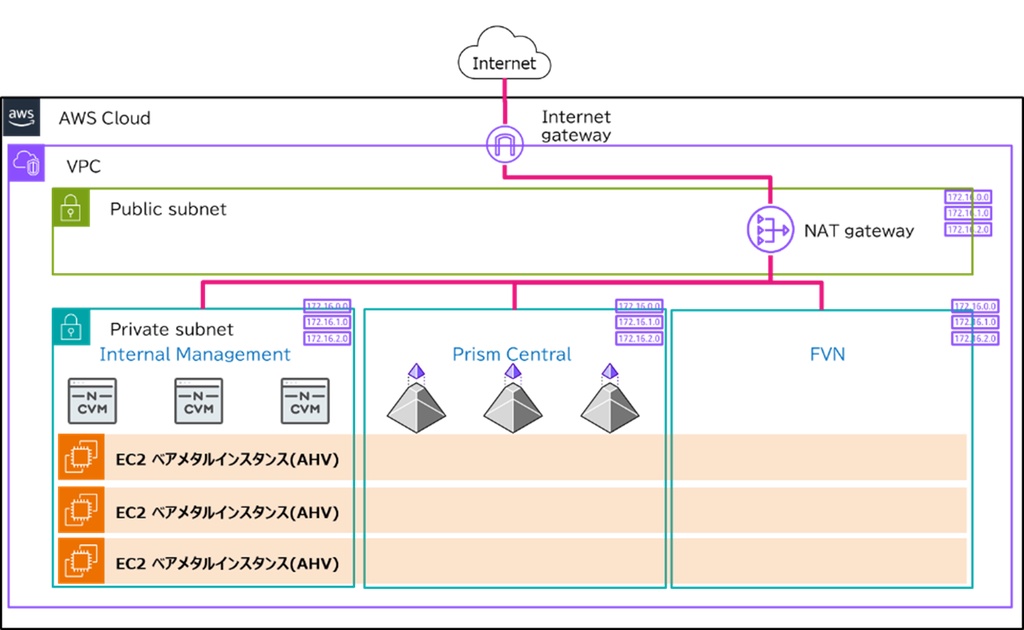

初期展開後の構成

今回の検証では、インスタンスタイプに「z1d.metal」を使用しました。

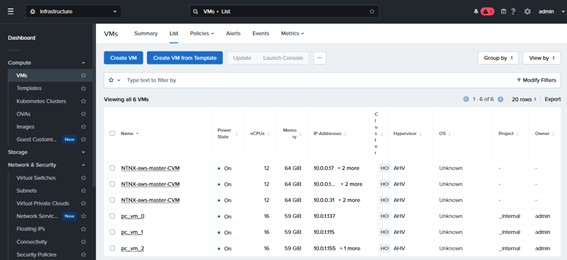

NC2の展開では、EC2のベアメタルインスタンス上にAHVがインストールされ、CVMが自動的に展開されます。IPアドレスは、事前に指定したサブネットのIPレンジから自動で割り当てられます。

Prism Central(PC)は、今回FVNを有効化した構成で展開したため、自動的に作成されました。あわせてTransit VPCも作成されます。

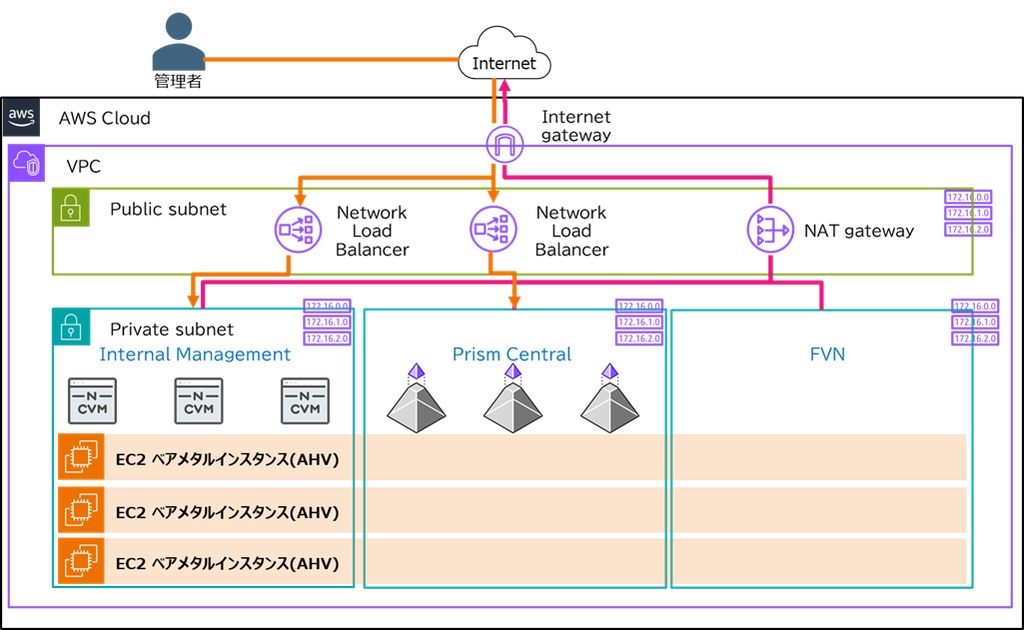

Prismへの接続は、今回はNLB経由で行いましたが、AWS上に作業用のEC2インスタンスを展開し、そこから接続することも可能です。さらに、Direct ConnectやVPNを利用すれば、オンプレミス環境から接続する構成にも対応できます。

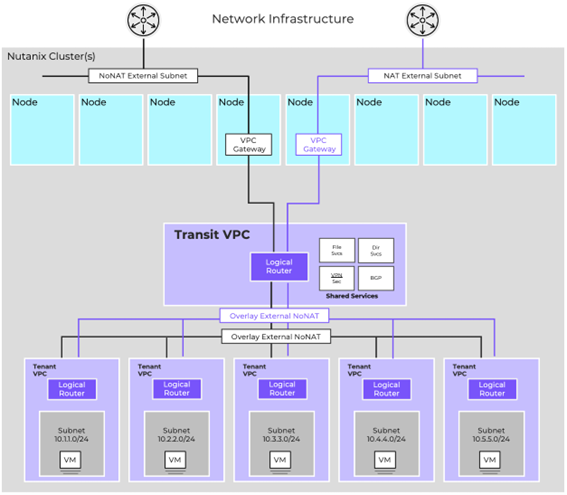

Transit VPCとは

FVN環境において、複数のVPCと外部ネットワークの通信を中継する専用のVPCです。North-Southトラフィックを管理し、NAT(ユーザーVPC内のプライベートIPを変換して外部通信を可能にする構成)を用いたマルチテナント構成や、No NAT(VPCと外部ネットワーク間をルーティングする構成)のルーティングを担います。

NC2 on AWSの展開の流れ

1|事前準備するもの

- My Nutanixアカウント

- NC2ライセンス (今回の検証では1か月の無償ライセンスを使用)

- AWSアカウント

2|展開時の注意点や考慮事項

- 展開時のみ可能で、後から追加不可な項目

- Microsoftのライセンスの有効化

- EBSなし環境へのEBSによるストレージ容量追加

- No NATを使用する場合、NC2上のサブネットである、Type: オーバーレイサブネット、Type: VLAN(Prism CentralとTransit VPCのexternalサブネット)、AWS VPCとサブネット、オンプレミスネットワーク間でネットワークアドレスが重複しないように設計する必要あり

- FVNが有効なNC2上のサブネットでは、Type: クラウドとType: オーバーレイサブネットを併用した環境はサポートなし

- PCおよびPrism Element(PE)への送信元接続制限について (企業のネットワークからのみ接続もしくは指定した作業端末のみ接続させるなど)

- DNSについて

- NC2を導入し、オンプレミスとの接続を確立するまでは、パブリックDNSを使用

- AWSとオンプレミスのDNS解決を併用する場合は、AWS Route 53 Resolversを使用

- オンプレミスのインフラストラクチャですべてのDNS解決が行われている場合は、AWS Route 53 DNSプライベートリゾルバーを使用してはいけない

3|展開について

手動展開は、大きく3つのステップに分かれます。ここでは、AWS側の作業を中心に、その流れを整理します。展開後は、Direct ConnectやVPNの設定を行います。その後、仮想マシンの作成や日々の運用をPCから実施します。

なお、展開時にはタグを付与しておくことをお勧めします。自動展開されるリソースと手動で作成するリソースが混在するため、課金状況の確認や削除時の切り分けがしやすくなります。

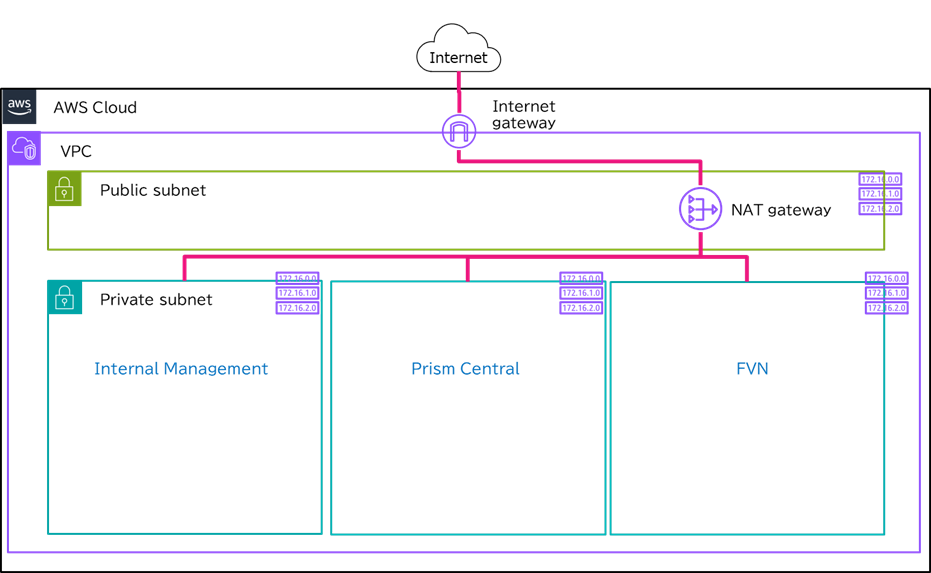

3-1|AWSにNC2展開先ネットワーク環境の準備

VPCを作成し、各サブネット、IGW、NATゲートウェイを用意して、Privateサブネットからインターネットへ接続できる環境を整えます。あわせて各ネットワークのルートテーブルを作成し、必要なルーティングを設定します。

3-2|NC2の展開

NC2の展開ウィザードに沿って設定を進めます。クラスタの作成と、PC3台の展開は自動で行われます。

3-3|Prism CentralとElement用NLBを展開

自身の作業端末からPCおよびPEへ接続するため、NLBを展開します。

まとめ

以下に、展開時に参照した主なドキュメントを掲載します。

以上で、今回の概要編は終了です。次回からNC2を展開していきますので、お楽しみに。