事前のサイバー攻撃対策を強化

最新セキュリティ情報を提供

2026年1月16日、パロアルトネットワークスは「Unit42 ローンチ説明会」を実施した。本説明会では同社の脅威インテリジェンスリサーチおよびインシデンドレスポンスチーム「Unit 42」が提供する、脅威インテリジェンスの知見に基づいた「Unit 42 Retainer」が発表された。また、Unit 42が取り組むインシデントレスポンスとしてのランサムウェア攻撃者との交渉ポイントなどを紹介していきたい。

脅威トレンドが多様化

復旧時間を短縮化する工夫を

Unit 42 プリンシパルコンサルタント

佐々木健介氏

サイバー攻撃者の情報や攻撃団体のトラッキングなどを長年取り組む「Unit 42」では、プロアクティブのサービス、マネージドのサービス、インセントレスポンスサービスに取り組んでいる。新サービス発表に当たり、同社 Unit 42のプリンシパルコンサルタントの佐々木健介氏は昨今の脅威トレンドをこう紹介する。「2025年の脅威トレンドとしては、五つ挙げられます。一つ目は、ランサムウェアです。ランサムウェアはデータを流出した後、身代金を請求しますが、恐喝の仕方がより進化しています。二つ目は、ソフトウェアサプライチェーンとクラウドで、これらを対象とした被害が増えています。 三つ目は、自動化、合理化されたハッカー・ツールキットがあります。これにより、侵入スピードも加速しています。四つ目は、国家的な情報窃取のリスクも高まっている状況が見られます。五つ目は、AIを悪用したサイバー攻撃となります。ソーシャルエンジニアリングやソフトウェアのぜい弱性を突いた攻撃が多いという分析結果が同社の調査から出ています」

Unit 42 プリンシパルコンサルタント

田中啓介氏

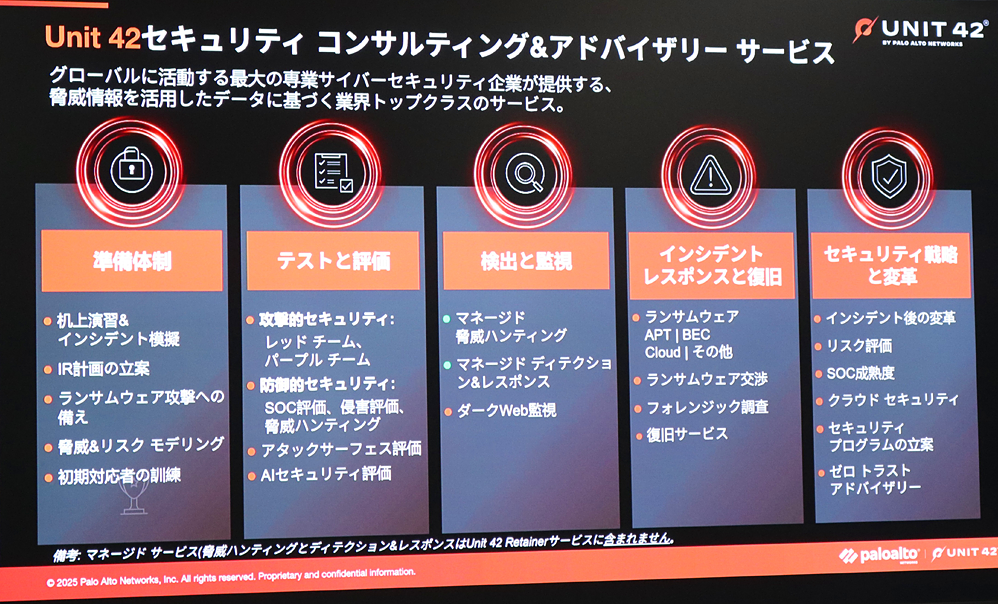

続けて、パロアルトネットワークス Unit 42 プリンシパルコンサルタント 田中啓介氏こう話す。「前述した通りプロアクティブサービス、インセントレスポンスなどいろいろなサービスがベースにある中で、今回紹介するのが『Unit 42 Retainer』です。『Retainer』という語句は弁護士、顧問弁護士契約に関する意味がありますが、例えば何か事件に巻き込まれた際、弁護士を探すところから始めると莫大な時間とコストがかかります。サイバーセキュリティにおいても、インシデント発生から復旧までに、業務が停止してしまう可能性があります。そこで、本製品を事前に契約することで迅速な復旧を支援し、インシデント レスポンス予測性の向上、サイバーリスクを軽減などのサポートを受けられます。Unit 42 Retainerはサブスクリプションのような形で事前に一括購入してもらうことで、インシデント レスポンスやアセスメントのサービスが活用できる仕組みになっています。また、『セキュリティコンサルティング&アドバイザリー サービス』も提供しています。概要としては、事前の準備から、結果的にインシデントが起きてしまった場合のインシデントレスポンス、インシデント発生後にセキュリティ体制を改善、変革してもらうという流れを想定しています。本サービスは、基本日本語対応となっています(下図)」

ランサムウェアの再侵入を防御

被害を最小限に抑える取り組み

さまざまなインシデント対応を行う中で、Unit42ではランサムウェアの攻撃者との交渉を行うという。「ランサムウェア攻撃でどう攻撃者が侵入してきて、どうすれば次にお客さまのシステムに侵入してこないようにできるか、何をもってお客さまの環境が安全と言えるのかといったところを調査します。 左から順にどの範囲で我々は支援をするか。 例えば、攻撃者の攻撃手順です。お客さまの環境で発生しているサイバー攻撃の内容を検知した後封じ込めを行い、お客さまが業務復旧に当たってのサポートとレポート、我々の方でも監視したり報告書を提出したりするほか、最終的な環境の改善のためのアドバイスも行います。当社が取り組むインテリジェンス主導は、お客さまや当社のリサーチャーが持っている被害発生時期、業種、攻撃内容といった情報をインテリジェンスと呼んだときに個別のお客さまの支援をする際に攻撃予測を行い、調査方針を提案するというものです。また、特に押し出したいポイントとして、攻撃者との交渉も行います。 ただ、ランサムウェアの攻撃者は、非倫理的な動きしているので、この攻撃者と交渉すること自体や身代金を払うこと自体に対しては、現在さまざまな議論があります。当社としては、攻撃者との交渉では時間稼ぎといったところを目標にしております。理由としては、データを公開するまでお客さまの環境のセキュリティを強化したり、ランサムウェア感染によって被害を受けたサプライチェーンや取引先に対してプレスリリースを出したりする際にかかる時間を、実際データを窃取され漏えいするより前に確保するためです。交渉によって確保した時間で、攻撃者がお客さま環境をどのように侵害したかといった情報を引き出します」と田中氏は説明する。

事前に攻撃シミュレーション

セキュリティ体制を専門家と強化

同社では、攻撃のシミュレーションや脅威指導を行う「パープルチーム演習」も実施している。本取り組みを田中氏は以下のように説明する。「パープルチーム演習では、攻撃を疑似的に行うレッドチームと、組織のセキュリティ担当者、IT担当者のブルーチームで、一緒に演習を行います。実際に攻撃を行えるメンバーの攻撃者と同じようなコマンドやツールを使って、お客さま環境を安全に疑似侵害できるレッドチームユニット42のメンバーに対して、ブルーチームのメンバーとお客さまが共に攻撃を見ながら対処方法を考えます。どの攻撃がお客さま環境下で成功したり失敗したりするかを検討することで、最終的にこの演習が始まる前よりも、セキュリティが強固な状態を構築します。このような形で、有事の際の支援と、インシデントが起きないようにするための事前支援を進めていきます」